в какой папке хранятся пароли windows 10

Где хранятся пароли на компьютере Windows 10?

«Диспетчер учетных данных» – место, в котором Windows хранит пароли и другие данные для входа

Где хранятся пароли на виндовс 10?

Обычные учетные записи, содержащие имя пользователя, его пароль и другую служебную информацию, хранятся в реестре Windows NT, а именно файле SAM (от англ. Security Account Manager). Этот файл находится на жестком диске в каталоге %windows%/system32/config. Где %windows% — путь в вашему каталогу Windows.

Где хранятся все пароли на компьютере?

Для просмотра сохраненных паролей придется в Windows зайти в Панель управления > Диспетчер учётных данных > Учётные данные для Интернета. Здесь хранятся все сохраненные пароли для Edge и Internet Explorer. Нажмите на ссылку Показать рядом с паролем и введите во всплывающем окне ваш пароль от учетной записи Windows.

Где хранятся пароли в Windows?

Где Windows 10 хранит пароли к сетевым ресурсам?

«Диспетчер учетных данных» – место, в котором Windows хранит пароли и другие данные для входа Бьюсь об заклад, почти никто из вас не слышал о «Диспетчере учетных данных», не говоря уже о том, что это такое и как его использовать.

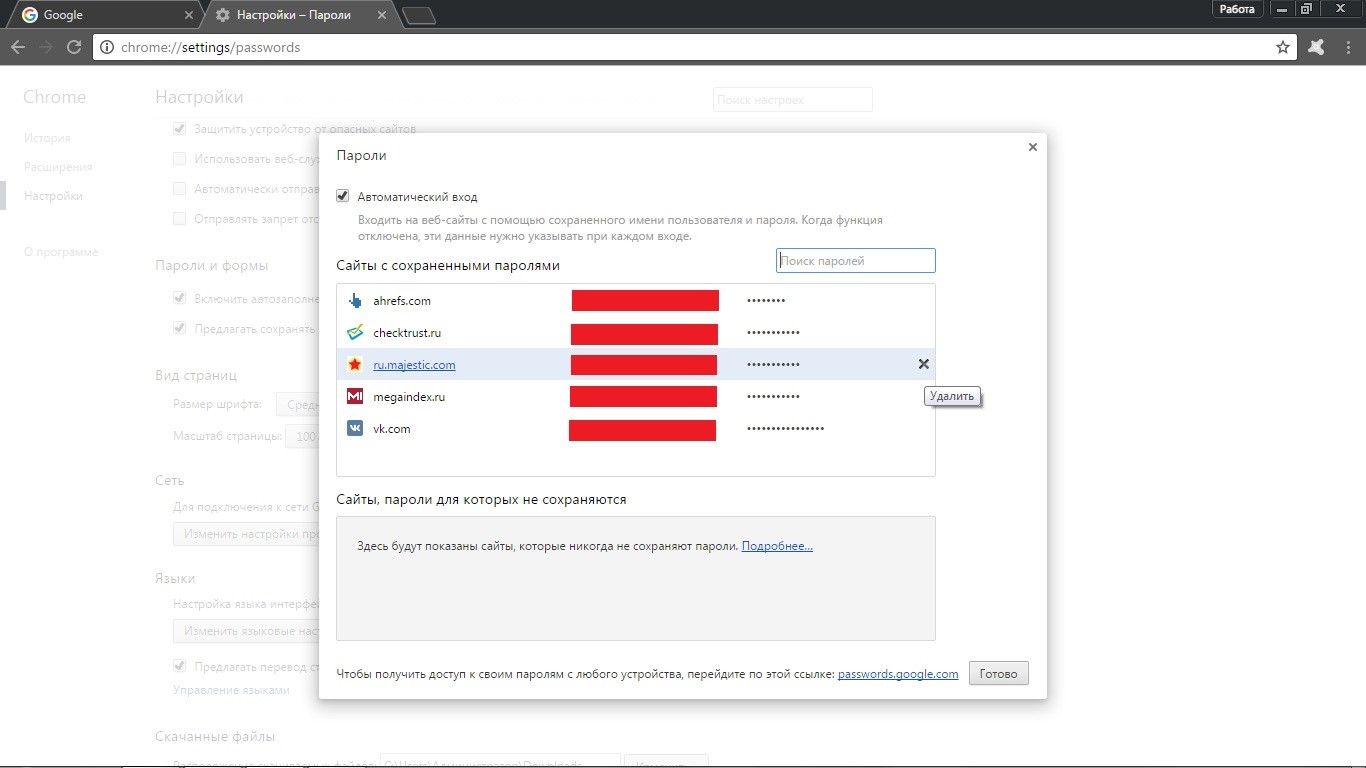

Где хранятся пароли Chrome в Windows 10?

Начну с того — где хранится файл с паролями. Этот файл — «Login Data» в папке «C:UsersSomeUserAppDataLocalGoogleChromeUser DataDefault».

Где хранятся пароли в Google Chrome?

Сохраненные пароли хранятся по адресу https://passwords.google.com/, для просмотра нужно ввести пароль от Google аккаунта. Здесь можно отключить сохранение паролей и автоматический вход, а также посмотреть все сохраненные пароли.

Где находятся мои пароли?

Чтобы посмотреть пароли, откройте страницу passwords.google.com. Там вы найдете список аккаунтов с сохраненными паролями. Примечание. Если вы используете для синхронизации кодовую фразу, вы не сможете просматривать пароли на этой странице, но увидите их в настройках Chrome.

Как посмотреть свои пароли?

Как проверить безопасность сохраненных паролей

Где хранятся все пароли на айфоне?

Все пароли хранятся в настройках стандартного для iOS браузера. Для доступа к ним нужно перейти в Настройки → Safari, а после в поле Основные кликнуть по меню Пароли.

Где хранятся пароли в Windows XP?

Пароли ото всех учетных записей Windows XP хранит в специальном многоуровнево зашифрованном файле SAM, расположенном в каталоге «system32config». Заполучить их обычным методом не получится, так как в документе хранятся только их хэши.

Как узнать свои учетные данные на компьютере?

Доступ к диспетчеру учетных данных

Как добавить учетные данные для Интернета?

Откройте «Учетные записи пользователей». В левой области выберите Управление учетными данными. Нажмите кнопку Добавить учетные данные Windows. В поле Сетевой адрес или адрес в Интернете введите имя компьютера в сети, к которому нужно иметь доступ.

Как удалить все сохраненные пароли на компьютере?

В окне «Свойства браузера», откройте вкладку «Содержание». В разделе «Автозаполнение» нажмите на кнопку «Параметры». В окне «Параметры автозаполнения», для удаления всех паролей, сохраненных в браузере, необходимо будет нажать на кнопку «Удалить журнал автозаполнения…». Далее откроется окно «Удаление истории обзора».

Как узнать пароль на сетевую папку?

Как узнать сетевой пароль

Как удалить сохраненный пароль на сетевой диск?

Как Windows 10 хранит пароли?

Все пароли локальных учетных записей пользователей хранятся в окнах. Они расположены внутри C: windows system32 config SAM. Если компьютер используется для входа в домен, то это имя пользователя и пароль также сохраняются, поэтому можно войти в компьютер, когда он не подключен к домену.

Где Windows 10 хранит пароли?

Как найти сохраненные пароли в Windows 10?

Как запретить Windows 10 сохранять мои пароли?

В Microsoft Edge в Windows 10 нажмите меню> Настройки. Прокрутите вниз до нижней части панели настроек и нажмите кнопку «Просмотреть дополнительные настройки». Прокрутите вниз до раздела «Конфиденциальность и услуги» и установите для параметра «Предлагать сохранение паролей» значение «Выкл.».

Где мои пароли хранятся на моем компьютере?

Откройте Chrome. В правой части панели инструментов щелкните круглый Профиль, затем щелкните Пароли. Оттуда вы можете просматривать, удалять или экспортировать сохраненные пароли. Просмотр сохраненных паролей: щелкните значок глаза справа от каждого пароля, чтобы увидеть его.

В каком файле хранятся пароли в Windows 10?

Пароль Windows обычно «хешируется» и сохраняется в файле SAM Windows или в файле диспетчера учетных записей безопасности. Файл находится в вашей системе по этому конкретному пути к файлу: C: Windows System32 Config. Однако при нормальной загрузке операционной системы этот файл недоступен.

Где хранятся пароли WIFI в Windows 10?

Найти пароль Wi-Fi в Windows 10

Как мне найти свое имя пользователя и пароль для Windows 10?

Где хранятся пароли в Windows 10?

Как мне перестать запоминать свои пароли?

Чтобы удалить отдельные пароли:

Почему Edge не запоминает мои пароли?

Если диспетчер учетных данных Microsoft отключен, Windows 10 и Edge не смогут получить доступ к ранее сохраненным паролям. Чтобы решить эту проблему, вам необходимо убедиться, что диспетчер учетных данных запущен. Если он уже запущен, дважды щелкните по нему, отключите и снова включите.

Безопасно ли сохранять пароли на Microsoft Edge?

у браузеров, таких как Chrome или Edge, нет проблем с безопасностью паролей, даже если бы они сохраняли ваши пароли в виде обычного текста, это не было бы большой проблемой. В первую очередь вам следует беспокоиться о том, чтобы хакеры не смогли получить доступ к вашей системе.

Где мои пароли сохраняются в Chrome?

При синхронизации пароли можно использовать в Chrome на всех ваших устройствах и в некоторых приложениях на устройствах Android. Когда в Chrome включена синхронизация паролей, ваши пароли сохраняются в вашей учетной записи Google. В противном случае ваши пароли хранятся только в Chrome на вашем компьютере.

Как мне найти сохраненные пароли Google?

Просмотр, удаление или экспорт паролей

Где мои пароли?

Откройте Chrome на своем устройстве Android. Коснитесь кнопки меню (три вертикальные точки в правом верхнем углу) и коснитесь «Настройки». В появившемся окне (рис. A) нажмите «Пароли». Рисунок A: Меню Chrome на Android.

Где в Windows хранятся все пароли?

Все пароли локальных учетных записей пользователей хранятся в окнах. Они расположены внутри C: windows system32 config SAM. Если компьютер используется для входа в домен, то это имя пользователя и пароль также сохраняются, поэтому можно войти в компьютер, когда он не подключен к домену.

Как узнать пароль администратора Windows 10?

Windows 10 и Windows 8. x

Где я могу найти свое имя пользователя и пароль для Windows?

В каком файле хранятся пароли в Windows 10?

Все пароли локальных учетных записей пользователей хранятся в окнах. Они расположены внутри C: windows system32 config SAM. Если компьютер используется для входа в домен, то это имя пользователя и пароль также сохраняются, поэтому можно войти в компьютер, когда он не подключен к домену.

Где Windows 10 хранит пароли?

Как найти сохраненные пароли в Windows 10?

Где мои пароли хранятся на моем компьютере?

Откройте Chrome. В правой части панели инструментов щелкните круглый Профиль, затем щелкните Пароли. Оттуда вы можете просматривать, удалять или экспортировать сохраненные пароли. Просмотр сохраненных паролей: щелкните значок глаза справа от каждого пароля, чтобы увидеть его.

Где хранятся мои сохраненные пароли?

Выберите «Настройки» в нижней части всплывающего меню. Найдите и нажмите «Пароли» на полпути вниз по списку. В меню паролей вы можете просмотреть все сохраненные пароли.

Где хранятся пароли WIFI в Windows 10?

Найти пароль Wi-Fi в Windows 10

Где мои пароли хранятся в Chrome?

Коснитесь трех точек в правом верхнем углу приложения Chrome. Коснитесь Настройки. Выберите пароли. Появится список сохраненных паролей с указанием соответствующего веб-сайта и имени пользователя.

Как мне найти свои пароли?

Просмотр, удаление или экспорт паролей

Где мои пароли?

Откройте Chrome на своем устройстве Android. Коснитесь кнопки меню (три вертикальные точки в правом верхнем углу) и коснитесь «Настройки». В появившемся окне (рис. A) нажмите «Пароли». Рисунок A: Меню Chrome на Android.

Как мне получить свой пароль Windows?

На экране входа введите имя своей учетной записи Microsoft, если оно еще не отображается. Если на компьютере несколько учетных записей, выберите ту, которую хотите сбросить. Под текстовым полем пароля выберите Я забыл свой пароль. Следуйте инструкциям по сбросу пароля.

Вы можете показать мне все мои сохраненные пароли?

Чтобы просмотреть сохраненные пароли, перейдите на passwords.google.com. Там вы найдете список учетных записей с сохраненными паролями. Примечание. Если вы используете кодовую фразу для синхронизации, вы не сможете видеть свои пароли на этой странице, но вы можете увидеть свои пароли в настройках Chrome.

Где хранятся пароли Wi-Fi на Android?

Перейдите в System-> etc-> WiFi и откройте wpa_supplicant. conf файл. Если приложение диспетчера файлов спрашивает, как открыть выбранный файл конфигурации, выберите встроенный HTML или средство просмотра текстовых файлов. Открыв файл, вы сможете просмотреть все пароли подключенных сетей Wi-Fi с помощью телефона Android.

Где мои пароли хранятся на моем телефоне Samsung?

На странице настроек нажмите «Пароли». Теперь вы должны увидеть список всех ваших паролей. Да, мы можем видеть сохраненные пароли в веб-браузере Samsung на телефонах Android. … Чтобы увидеть пароль, вам нужно будет ввести код доступа вашего телефона. Затем вы можете просмотреть, скопировать или удалить пароль.

Где в реестре хранятся пароли Wi-Fi?

Спасибо @iglvzx за указание на это. Windows XP: беспроводные ключи хранятся в реестре под HKEY_LOCAL_MACHINE SOFTWARE Microsoft WZCSVC Parameters Interfaces [Interface Guid]. Расположение на 7 и вид должно быть одинаковым.

Как управлять сетями в Windows 10?

Начните с перехода в «Настройки»> «Сеть и Интернет»> «Wi-Fi», где вы можете найти и щелкнуть ссылку «Управление известными сетями», чтобы просмотреть список сохраненных беспроводных сетей. Щелкните любую запись в списке (1), чтобы открыть две кнопки. Нажмите «Забыть», чтобы удалить эту сеть из сохраненного списка.

Как я могу показать свой пароль от Wi-Fi?

См. Пароль Wi-Fi на Android

(Если вы в настоящее время не подключены, вам нужно нажать «Сохраненные сети», чтобы увидеть другие сети, к которым вы подключались в прошлом.) Затем нажмите кнопку «Поделиться», и пароль сети появится под QR-кодом.

Хранение и шифрование паролей Microsoft Windows

Про взлом паролей windows было написано немало статей, но все они сводились к использованию какого-либо софта, либо поверхностно описывали способы шифрования LM и NT, и совсем поверхностно описывали syskey. Я попытаюсь исправить этот неодостаток, описав все подробности о том где находятся пароли, в каком виде, и как их преобразует утилита syskey.

Существует 2 возможности получения пароля — через реестр, или получив прямой доступ к файлам-кустам реестра. В любом случае нужны будут либо привелегии пользователя SYSTEM, либо хищение заветных файлов, например, загрузившись из другой ОС. Здесь я не буду описывать возможности получения доступа, но в целях исследования нагляднее будет выбрать первый вариант, это позволит не заострять внимание на структуре куста реестра. А запуститься от системы нам поможет утилита psExec от sysinternals. Конечно, для этих целей можно использовать уязвимости windows, но статья не об этом.

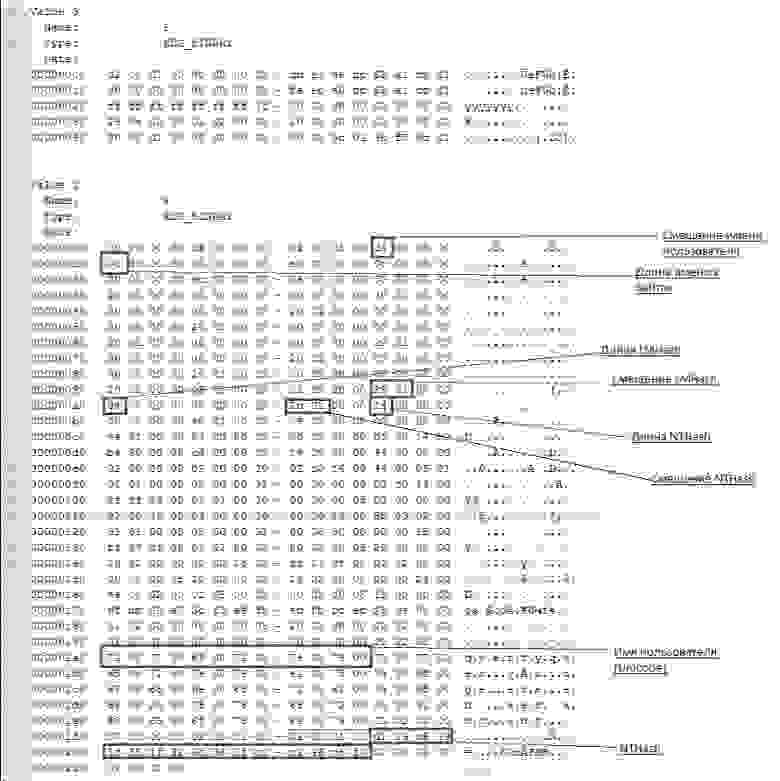

V-блок

Windows до версии Vista по умолчанию хранила пароль в двух разных хэшах — LM и NT. В висте и выше LM-хэш не хранится. Для начала посмотрим где искать эти хэши, а потом разберемся что из себя они представляют.

Пароли пользователей, а так же много другой полезной информации хранится в реестре по адресу HKLM\SAM\SAM\Domains\Account\users\[RID]\V

, известном как V-блок. Раздел SAM находится в соответствующем файле c:\Windows\System32\config\SAM. RID — уникальный идентификатор пользователя, его можно узнать, например заглянув в ветку HKLM\SAM\SAM\Domains\Account\users\names\ (параметр Default, поле — тип параметра). Например, RID учетной записи «Администратор» всегда 500 (0x1F4), а пользователя «Гость» — 501 (0x1f5). Доступ к разделу SAM по умолчанию возможен только пользователю SYSTEM, но если очень хочется посмотреть — запускаем regedit c правами системы:

Чтобы наблюдать V-блок в удобном виде можно, например, экспортировать его в текстовый файл (File-Export в Regedit).

Вот что мы там увидим:

От 0x0 до 0xCC располагаются адреса всех данных, которые находятся в V-блоке, их размеры и некоторая дополнительная информация о данных. Чтобы получить реальный адрес надо к тому адресу, что найдем прибавить 0xCC. Адреса и размеры хранятся по принципу BIG ENDIAN, т.е понадобится инвертировать байты. На каждый параметр отводится по 4 байта, но фактически все параметры умещаются в одном-двух байтах. Вот где искать:

Адрес имени пользователя — 0xС

Длина имени пользователя — 0x10

Адрес LM-хэша — 0x9с

Длина LM-хэша — 0xa0

Адрес NT-хэша — 0xa8

длина NT-хэша — 0xac

В данном случае имя пользователя найдется по смещению 0xd4 + 0xcc и его длина будет 0xc байт.

NT-хэш будет располагаться по смещению 0x12c + 0xcc и его размер (всегда один и тот же) = 0x14.

Еще одна деталь, касающаяся хранения паролей — как к NT- так и к LM-хэшу всегда добавляются спереди 4 байта, назначение которых для меня загадка. Причем 4байта будут присутствовать даже если пароль отключен. В данном случае видно, что длина LM хэша =4 и если посмотреть на его адрес, можно эти 4 байта увидеть несмотря на то что никакого LM-хэша нет.

Поэтому при поиске смещений хэшей смело прибавляем 4 байта к адресу, а при учете размеров — вычитаем. Если удобнее читать код — вот примерно так будет выглядеть поиск адресов с учетом инверсии, лишних четырех байтов и прибавления стартового смещения 0xcc (код C#)

Алгоритмы

Теперь разберемся в алгоритмах шифрования.

Формирование NT-хэша:

1. Пароль пользователя преобразуется в Unicode-строку.

2. Генерируется MD4-хэш на основе данной строки.

3. Полученный хэш шифруется алгоритмом DES, ключ составляется на основе RID пользователя.

Формирование LM-хэша:

1. Пароль пользователя преобразуется в верхний регистр и дополняется нулями до длины 14 байт.

2. Полученная строка делится на две половинки по 7 байт и каждая из них по отдельности шифруется алгоритмом DES. В итоге получаем хэш длиной 16 байт (состоящий из двух независимых половинок длиной по 8 байт).

3. Полученный хэш шифруется алгоритмом DES, ключ составляется на основе RID пользователя.

4. В windows 2000 и выше оба полученых хэша дополнительно шифруются алоритмом RC4 с помощью ключа, известного как «системный ключ» или bootkey, сгенерированого утилитой syskey, и шифруются довольно хитрым образом.

Рассмотрим общую последовательность действий для получения исходного пароля и каждый шаг в отдельности

1. Получаем bootkey, генерируем на его основе ключи для RC4, расшифровываем хэши с помощью RC4

2. Получаем ключи для DES из RID’ов пользователей, расшифровываем хэши DES’ом

3. Полученые хэши атакуем перебором.

Bootkey

Системный ключ (bootkey) разбит на 4 части и лежит в следующих разделах реестра:

HKLM\System\CurrentControlSet\Control\Lsa\JD

HKLM\System\CurrentControlSet\Control\Lsa\Skew1

HKLM\System\CurrentControlSet\Control\Lsa\GBG

HKLM\System\CurrentControlSet\Control\Lsa\Data

Раздел system находится в файле c:\Windows\System32\config\system

Следует отметить, что раздел CurrentControlSet является ссылкой на один из разделов controlset и создается в момент загрузки системы. Это значит что не получится его найти в файле system, если система неактивна. Если вы решили искать ключ в файле — необходимо узнать значение ContolSet по умолчанию в HKLM\SYSTEM\Select\default.

например если HKLM\SYSTEM\Select\default = 1 — вместо HKLM\System\CurrentControlSet\ ищем в HKLM\System\controlset001\

У каждого ключа реестра есть некий скрытый атрибут, известный как «class». Regedit его так просто не покажет, однако его можно увидеть, например, если экспортировать эти ключи реестра в текстовые файлы. В winapi для получения этого атрибута есть функция RegQueryInfoKey.

Фрагменты хранятся в строковом представлении шестнадцатеричных чисел, причем по принципу BIG ENDIAN (т.е не строка задом наперед, а число).

Например мы обнаружили вот такие записи:

Key Name: HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa\JD

Class Name: 46003cdb = <0xdb,0x3c,0x00,0x46>

Key Name: HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa\Skew1

Class Name: e0387d24 = <0x24,0x7d,0x38,0xe0>

Key Name: HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa\GBG

Class Name: 4d183449 = <0x49,0x34,0x18,0x4d>

Key Name: HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa\Data

Class Name: 0419ed03 =

Собраный из четырех частей ключ будет массивом байт:

Далее элементы этого массива переставляются на основе некоторого константного массива p

key[i] = scrambled_key[p[i]];

В нашем примере получится массив:

этот массив и есть так называемый bootkey. Только в шифровании паролей будет учавствовать не он а некий хэш на основе bootkey, фрагментов f-блока и некоторых констант. Назовем его Hashed bootkey.

Hashed bootkey

для получения Hashed bootkey нам понадобятся 2 строковые константы (ASCII):

string aqwerty = «!@#$%^&*()qwertyUIOPAzxcvbnmQQQQQQQQQQQQ)(*@&%\0»;

string anum = «0123456789012345678901234567890123456789\0»;

Также понадобится F-блок пользователя (HKLM\SAM\SAM\Domains\Account\users\\F), а именно его 16 байт: F[0x70:0x80]

На основе этих значений, склееных в один большой массив формируем MD5 хэш, который будет являться ключем для шифрования RC4

rc4_key = MD5(F[0x70:0x80] + aqwerty + bootkey + anum).

Последним шагом для получения hashed bootkey будет rc4 шифрование( или дешифрование — в rc4 это одна и та же функция) полученым ключем фрагмента F-блока F[0x80:0xA0];

Hashed bootkey у нас в руках, осталось научиться с ним правильно обращаться.

Дешифруем пароли с помощью Hashed Bootkey

для паролей LM и NT нам понадобятся еще 2 строковые константы —

string almpassword = «LMPASSWORD»;

string antpassword = «NTPASSWORD»;

а так же RID пользователя в виде 4х байт (дополненый нулями) и первая половина Hashed Bootkey (hashedBootkey[0x0:0x10]);

Все это склеивается в один массив байт и считается MD5 по правилам:

rc4_key_lm = MD5(hbootkey[0x0:0x10] +RID + almpassword);

rc4_key_nt = MD5(hbootkey[0x0:0x10] +RID + antpassword);

полученый md5 хэш — ключ для rc4, которым зашифрованы LM и NT хэши в V-блоке пользователя

userLMpass = RC4(rc4_key_lm,userSyskeyLMpass);

userNTpass = RC4(rc4_key_lm,userSyskeyNTpass);

На этом этапе мы получили пароли пользователя в том виде в каком они хранились бы без шифрования syskey, можно сказать, что самое сложное позади. Переходим к следующему шагу

На основе четырех байт RID’а пользователя с помощью некоторых перестановок и побитовых операций создаем 2 ключа DES. Вот функции, которые осуществляют обфускацию (С#):

private byte[] str_to_key(byte[] str) <

byte[] key = new byte[8];

key[0] = (byte)(str[0] >> 1);

key[1] = (byte)(((str[0] & 0x01) > 2));

key[2] = (byte)(((str[1] & 0x03) > 3));

key[3] = (byte)(((str[2] & 0x07) > 4));

key[4] = (byte)(((str[3] & 0x0F) > 5));

key[5] = (byte)(((str[4] & 0x1F) > 6));

key[6] = (byte)(((str[5] & 0x3F) > 7));

key[7] = (byte)(str[6] & 0x7F);

for (int i = 0; i

Ну здесь особо комментировать нечего, кроме функции des_set_odd_parity(ref key) — это одна из функций библиотеки openssl, задача которой добавить некоторые «биты нечетности», используется для повышения стойкости ключа к атакам.

Исследование проведено на основе исходного кода ophcrack-3.3.1, а так же статьи Push the Red Button:SysKey and the SAM

В какой папке хранятся пароли windows 10

Технологии шагнули очень далеко вперед

Как посмотреть пароли

Как посмотреть пароли

Диспетчер учетных данных Windows

Чтобы начать работу, давайте поговорим о встроенном инструменте под названием Credential Manager то есть в Windows. Нажмите «Пуск» и введите диспетчер учетных данных, чтобы открыть программу.

Вы заметите, что есть две категории: Веб-учетные данные Учетные данные Windows, У веб-учетных данных будут какие-либо пароли с сайтов, сохраненных во время просмотра в Internet Explorer или Microsoft Edge. Нажмите стрелку вниз, а затем нажмите Показать связь.

Вам нужно будет ввести пароль для Windows, чтобы расшифровать пароль. Я был удивлен, увидев несколько паролей из разных учетных записей, хотя я использую диспетчер паролей и отключил сохранение паролей в браузере! Кроме того, у меня было несколько паролей от других людей, которым я разрешил использовать свой компьютер, чтобы проверить их электронную почту и т. Д., И их пароли были сохранены.

Итак, это то, что вы должны знать, когда вы входите в учетную запись при использовании компьютера другого человека, даже если это кому-то, кому вы доверяете. Возможно, вы не захотите, чтобы они знали ваши учетные данные.

Если вы нажмете «Учетные данные Windows», вы, вероятно, увидите меньше учетных данных, хранящихся здесь, если вы не работаете в корпоративной среде. Это учетные данные при подключении к сетевым ресурсам, различным компьютерам в сети или сетевым устройствам, таким как NAS.

В том же духе я также расскажу, как вы можете просматривать сохраненные пароли Google Chrome. В принципе, каждый браузер имеет одну и ту же функцию, поэтому вы можете сделать то же самое для Firefox, Safari и т. Д. В Chrome нажмите на три точки вверху справа, а затем нажмите Настройки, Прокрутите вниз, а затем нажмите Показать дополнительные настройки.

Под Пароли и формы, Нажмите на Управление сохраненными паролями ссылку рядом с Предложить сохранение ваших паролей.

Здесь вы увидите список всех паролей, которые вы сохранили в Chrome. Список может быть довольно длинным, если включена функция сохранения пароля.

Сторонние утилиты

Несмотря на то, что вы можете найти немало паролей, используя вышеприведенные методы, в других местах вашей системы все еще сохраняется. Чтобы добраться до них, вы должны использовать сторонние инструменты. Мой любимый сайт для бесплатных и чистых инструментов — Nirsoft. В основном вы можете использовать три инструмента: EncryptedRegView, CredentialsFileViewи VaultPasswordView.

Все эти инструменты можно загрузить, извлечь и запустить без необходимости их установки. Это здорово, потому что оно не возится с вашей системой вообще, и как только вы закончите, вы можете просто удалить файлы.

EncryptedRegView

Когда вы запустите программу, вы увидите диалоговое окно, в котором Запуск от имени администратора флажок установлен. Вам не нужно ничего делать, просто нажмите «ОК». Затем программа сканирует реестр и расшифровывает любые пароли, обнаруженные в реестре.

Просто стрелка в списке, и вы, вероятно, найдете горстку драгоценных камней. В моем случае я нашел два пароля, которые были полезны. Все остальное было зашифрованным текстом, который не был паролем.

CredentialsFileView

Вместо двойного щелчка по этой программе вы должны щелкнуть правой кнопкой мыши и выбрать Запуск от имени администратора.

В появившемся главном диалоговом окне вам нужно ввести пароль Windows внизу, прежде чем нажать OK.

Теперь вы должны увидеть список различных учетных данных, хранящихся в вашей системе. Если вы находитесь в домене, вы увидите намного больше записей.

VaultPasswordView

Это работает так же, как CredentialsFileView, но вместо этого смотрит в Windows Vault. Этот инструмент особенно полезен для Windows 8 и Windows 10 поскольку эти две операционные системы хранят пароли для Windows Mail, Edge и IE в Windows Vault.

Если вы считаете, что это единственные полезные инструменты для восстановления пароля от Nirsoft, вы ошибаетесь. Обязательно ознакомьтесь со всей своей страницей инструменты для восстановления пароля, Если вы когда-либо забыли пароль, который вы использовали ранее, эти инструменты помогут вам восстановить их. Наслаждайтесь!

сообщение Как найти скрытые и сохраненные пароли в Windows Появившийся сначала на Интернет-технологии.

«Диспетчер учетных данных» – место, в котором Windows хранит пароли и другие данные для входа

Бьюсь об заклад, почти никто из вас не слышал о «Диспетчере учетных данных», не говоря уже о том, что это такое и как его использовать. Впрочем, до недавнего времени назначение этого инструмента оставалось загадкой и для меня, хотя и знал о его существовании. В этой статье я расскажу все, что мне известно о нем и как его использовать.

Что такое «Диспетчер учетных данных»?

«Диспетчер учетных данных» – это «цифровой сейф», в котором Windows хранит учетные данные (имя пользователя, пароли и т.д.) для других компьютеров в сети, серверов или веб-сайтов. Эти данные использует как сама операционная система, так и приложения, которые знают, как их использовать, например: инструменты, входящие в состав Windows Live Essentials, Microsoft Office, Internet Explorer или приложения для запуска виртуальных машин.

Учетные данные разделены на три категории:

Все эти учетные данные автоматически сохраняются и управляются Windows и приложениями, которые вы используете. Для просмотра учетных данных, хранящихся на компьютере, или для удаления или редактирования некоторых из них, используется «Диспетчер учетных данных».

Важно: в Windows 8 добавлен еще один тип учетных данных, который носит имя «Учетные данные для Интернета». Как следует из названия, такие данные используются браузером Internet Explorer для автоматической авторизации на определенных веб-сайтах.

«Учетные данные для Интернета» создаются и удаляются через встроенные в Internet Explorer функции для управления паролями. Вы не сможете создавать эти данные через «Диспетчер учетных данных» – можно только просматривать существующие и удалять их.

Как открыть «Диспетчер учетных данных»?

Один из способов открытия «Диспетчера учетных данных»: откройте «Панель управления», затем перейдите в раздел «Учетные записи пользователей и Семейная безопасность», ну а дальше выберите «Диспетчер учетных данных».

Наиболее распространенные учетные данные

На большинстве компьютеров с Windows 7 и Windows 8 вы увидите в основном одни и те же учетные данные. Среди наиболее распространенных:

Добавление учетных данных

Процесс добавления учетных данных очень простой. Во-первых, определитесь с типом учетных данных. Как из трех вам нужен?

Предположим, вы хотите добавить «Учетные данные Windows» для того, чтобы вы могли открывать папки на другом компьютере.

Нажмите на ссылку «добавить учетные данные Windows».

Дальше вам нужно ввести необходимые данные для входа. Сначала введите IP-адрес или имя компьютера. Далее введите имя пользователя, которое будет использоваться для входа. Кстати, не забудьте ввести имя компьютера перед именем пользователя, как показано на скриншоте ниже. Теперь введите пароль и нажмите кнопку «OK».

Учетные данные сохраняться и будут автоматически использоваться при каждом доступе к данному компьютеру вашей сети.

Удаление учетных данных

Для удаления учетных данных, сперва найдите их и раскройте, кликнув на их название или на стрелку справа.

Затем нажмите на ссылку «Удалить».

Вас попросят подтвердить удаление. Нажмите на кнопку «Да».

Учетные данные удалены и больше не будут использоваться.

Редактирование существующих учетных данных

Чтобы изменить сведения о существующих учетных данных, как и в случае с удалением, найдите их и раскройте. Далее нажмите «Изменить».

После редактирования не забудьте нажать на кнопку «Сохранить», чтобы изменения вступили в силу.

Заключение

Как видим, «Диспетчер учетных данных» играет важную роль на вашем компьютере. Единственное, я пока не выяснил, насколько хорошо зашифрованы эти данные, поэтому буду и дальше изучать этот инструмент, и напишу о нем по крайней мере еще одну статью.

Восстановление паролей в Google Chrome

Но существует ряд причин, при котором информация может быть потеряна и с трудом восстановлена (или вообще не восстанавливаемые). Это не полный список причин и далеко не исчерпаем, но ниже указаны самые популярные причины потери данный в Гугл Хром:

Можно долго продолжать список выше, но в любом случае, ответ на вопрос как восстановить пароли существует и об этом пойдет остальная часть статьи.

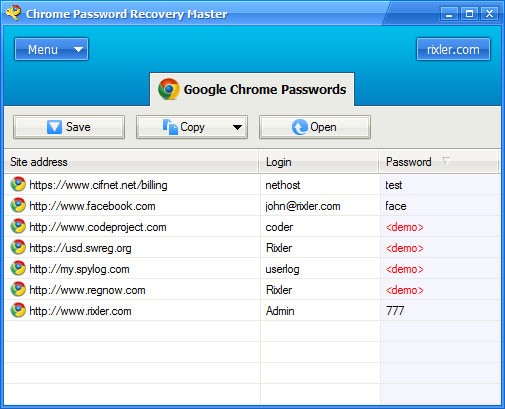

Последние способы – это использование специальных программ

Существует множество приложений, которые находят все эти записи самостоятельно. Но из проверенных можно рекомендовать утилиту под названием «Google Chrome Password Recovery».

Программа не создана официальным разработчиком браузером, но она без вреда функционирует с компьютером в целом.

Она восстанавливает информацию, которая была сохраненной. И большой плюс Password Recovery – это отсутствие требования установки. И если мы будем утилиту переносить из одного компьютера в другой – пароли не будут переноситься.

Но напоследок хотелось бы дать еще один совет – перепишите все в специальный блокнот, которые не будет зависеть от работоспособности компьютера и в любой момент вы сможете достать его из шкафчика и зайти в свои личные аккаунты.

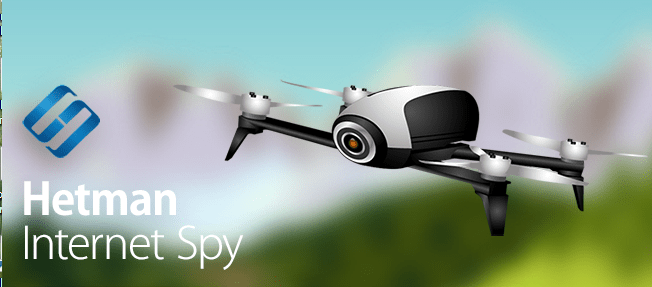

Приветствую на fast-wolker.ru! Активные пользователи Интернета привыкли удалять или очищать кэш браузеров, потому что время от времени это приходится делать. Но, те кто запускает эту процедуру впервые, обнаруживают, что вместе с «мусором» удалились полезные скачанные файлы, пароли, просмотренные фото. Они хранились в кэше и вот их нет. Конечно, при повторении процедуры уже внимательнее смотришь настройки, чтобы не удалять лишнего.

Но, что делать, если Вы все-таки «грохнули» сильно нужную информацию? Можно ли экстренно восстановить удаленный кеш? Оказывается, можно. Сегодня мы заканчиваем обзор программного пакета от Hetman разбором замечательной и абсолютно легальной утилиты. Интернет-шпиона, которая умеет восстанавливать кэш браузеров и не только. Сегодняшний выпуск позволит Вам почувствовать себя немного хакерами.

Восстанавливаем кэш браузера Яндекс стертый ССLeaner

Программа анализирует содержимое как существующих, так и удаленных системных файлов веб-обозревателей и что интересно выдает подробные сведения об истории поведения пользователей в Интернете. Утилита предоставляет возможность анализа истории сайтов, чужой переписки в соцсетях, истории поиска, Email письмам, просмотренным в YouTube роликам и т.д.

Интуитивный русскоязычный интерфейс позволяет применять Интернет шпиона как родителям дома для контроля над детьми, так и следователям криминалистам во время работы с цифровыми уликами. Продукт предоставит сведения, даже если история браузера была очищена, данные были удалены или диск был отформатирован.

Весь секрет в том, что удалить файлы физически с компьютера довольно сложно. Мы подробнее разбирали принципы записи на носители в прошлых статьях. Информация (если только диск не был отформатирован специальной программой) остается на носителе сколько-нибудь продолжительное время.

Часть ее теряется, если поверх нее была записана другая. Но, если свободного места достаточно, часто вся удаленная информация поддается полному восстановлению.

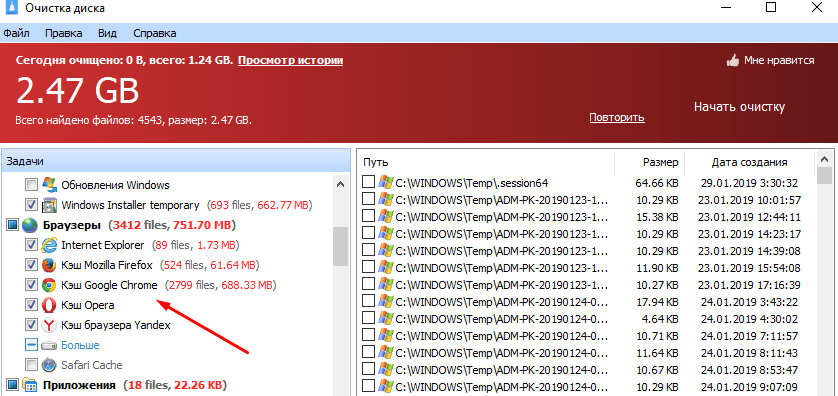

Если вы глубоко чистили компьютер одной из программ типа CC Cleaner, то это тоже поправимо. Для теста я сейчас очищу кэш на своем компьютере аналогичной программой GlaryUtilytes. Выбираем очистку диска, дожидаемся конца сканирования и начинаем очистку. Для чистоты эксперимента я удаляю и содержимое корзины:

Устанавливаем и запускаем наш Hetman Internet Spy с правами Администратора. Программа поддерживает русский язык. Поэтому пользоваться ею очень легко. На приветственной странице еще раз перечитаем краткий список ее возможностей и нажмем «Анализ»:

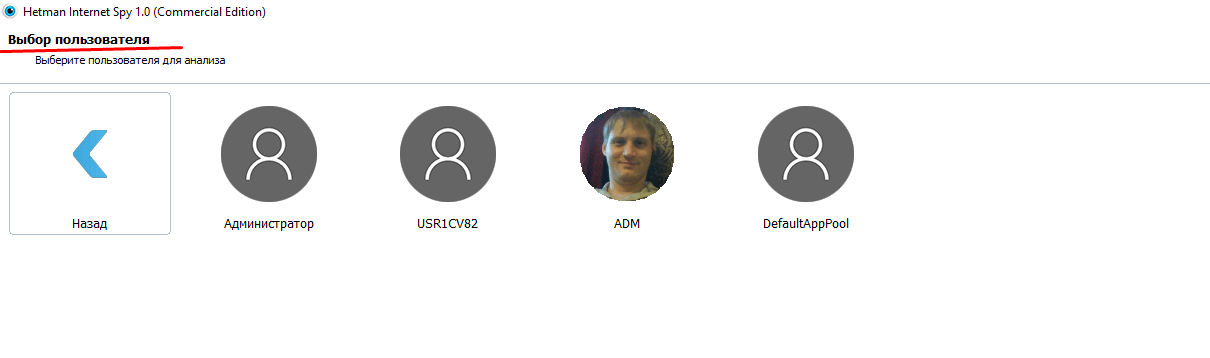

Если на компьютере несколько пользователей, выбираем нужного. Программа дает своеобразный «отчет» о количестве учетных записей в системе:

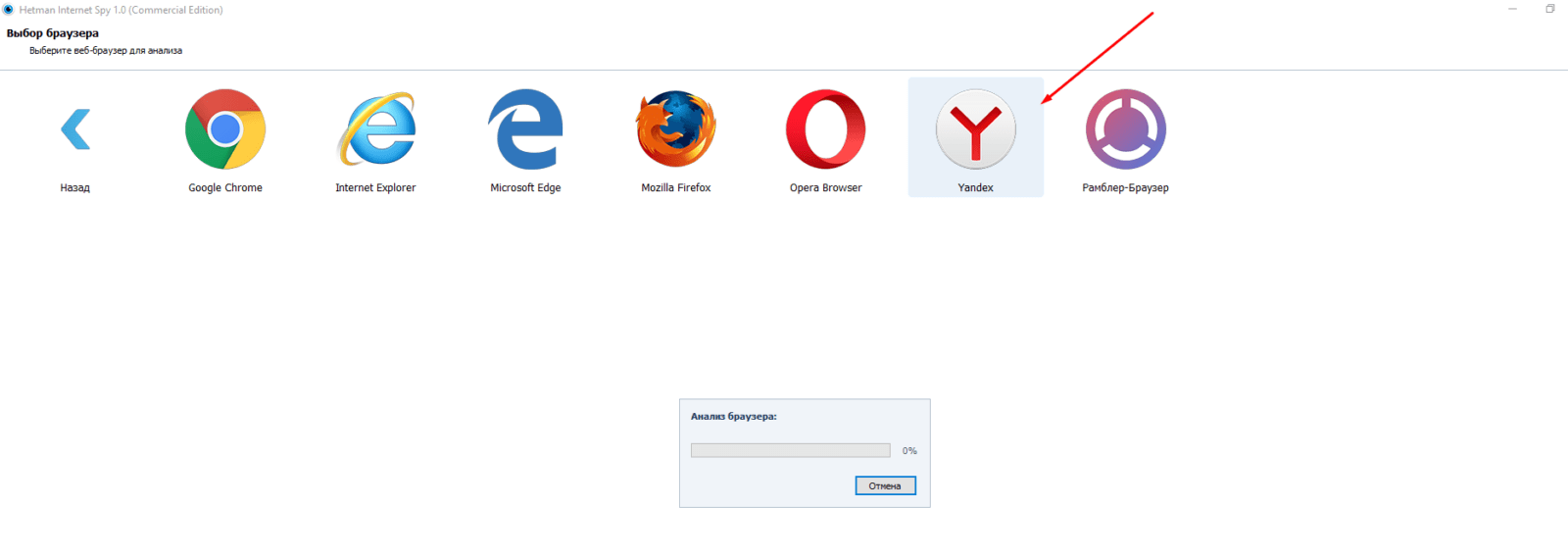

Следующий шаг — мы увидим, какие браузеры установлены на нашем компьютере. Причем Microsoft Edge тоже в этот список попадает. Выбираем интересующий браузер:

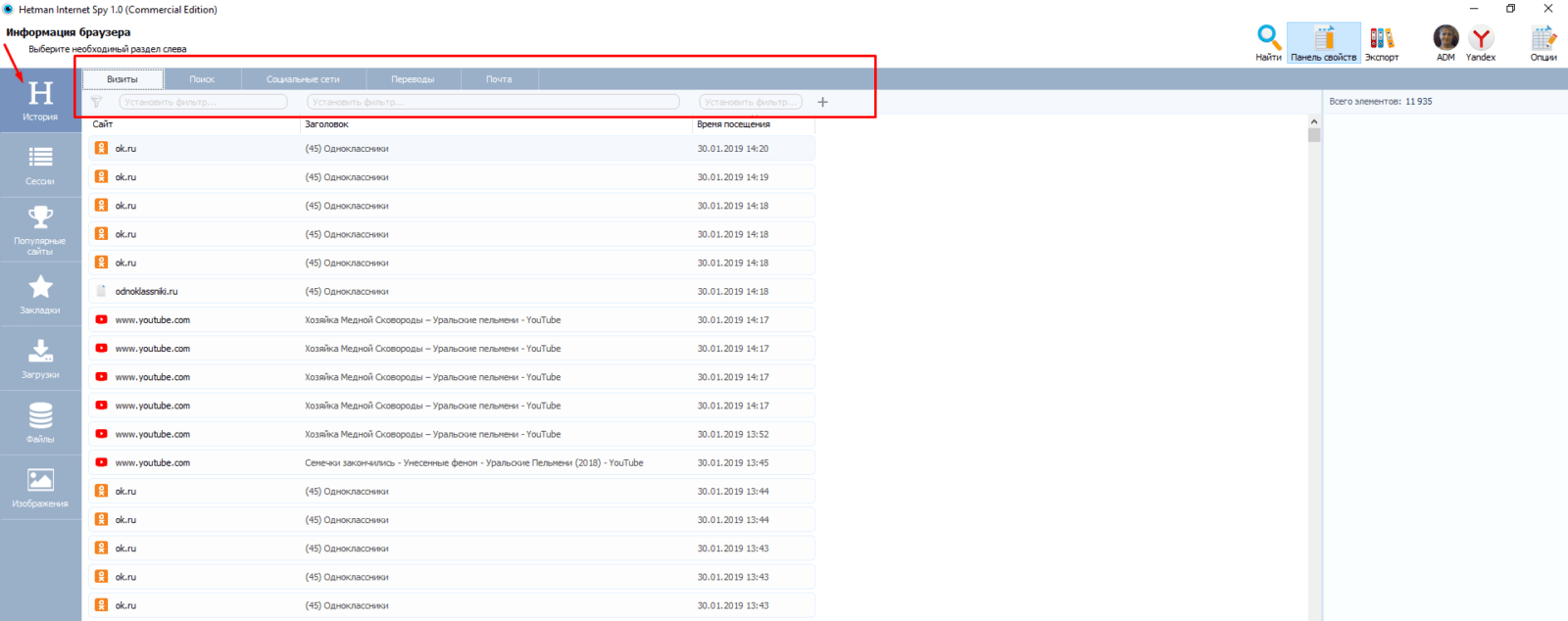

Далее — самое интересное. Мы получаем развернутую информацию, которая разбита на категории. Первый по списку — «История посещений».

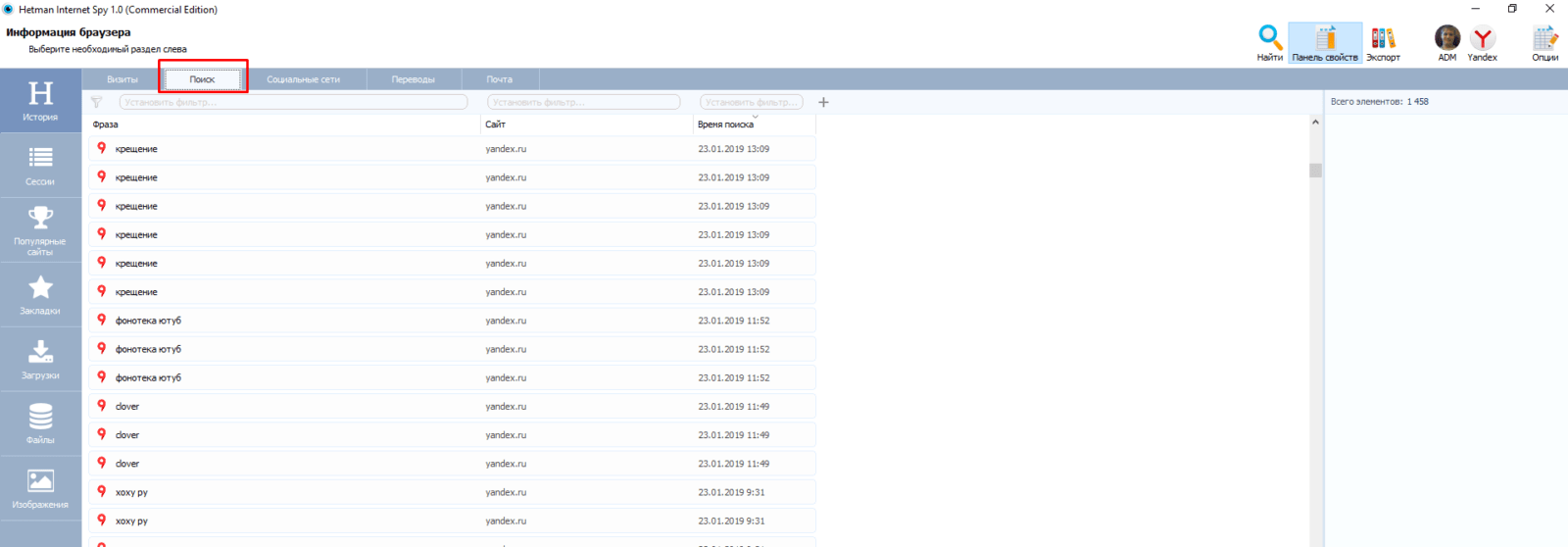

Причем «история» включает в себя то, что вы вбивали в поисковике, то есть наши поисковые запросы:

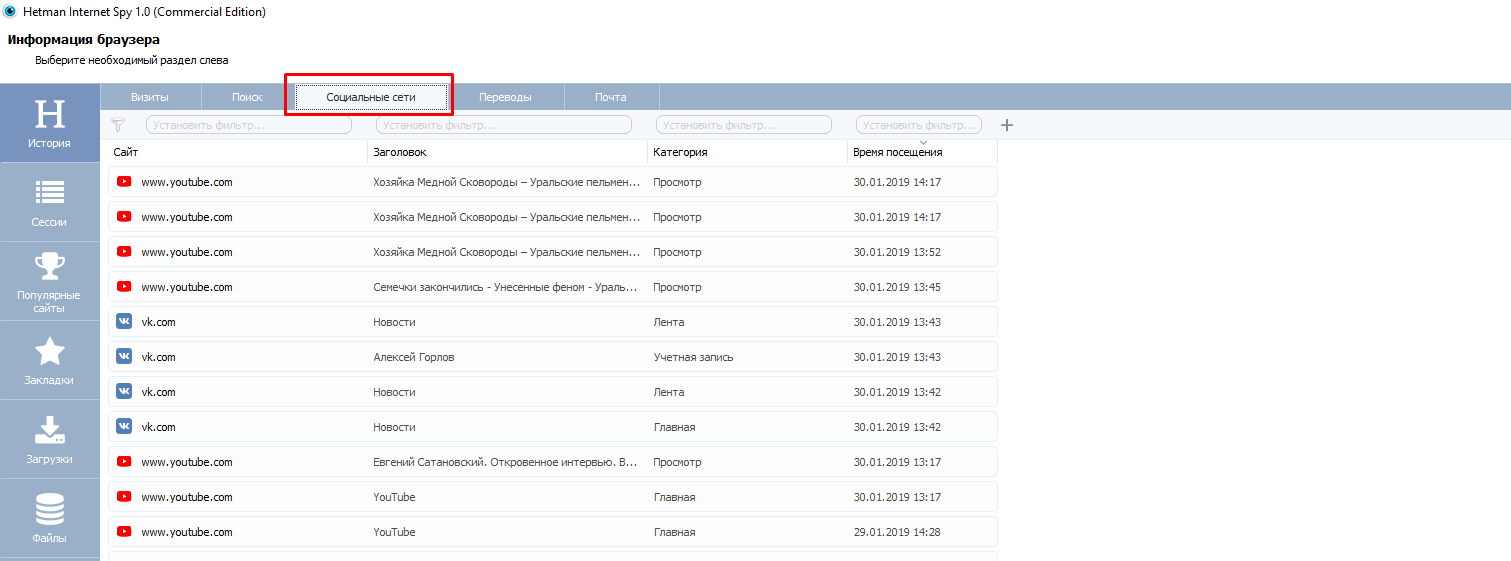

Можно восстановить информацию о посещении социальных сетей перейдя на следующую вкладку, (того что программа считает таковыми, Одноклассники сюда пока что не попадают):

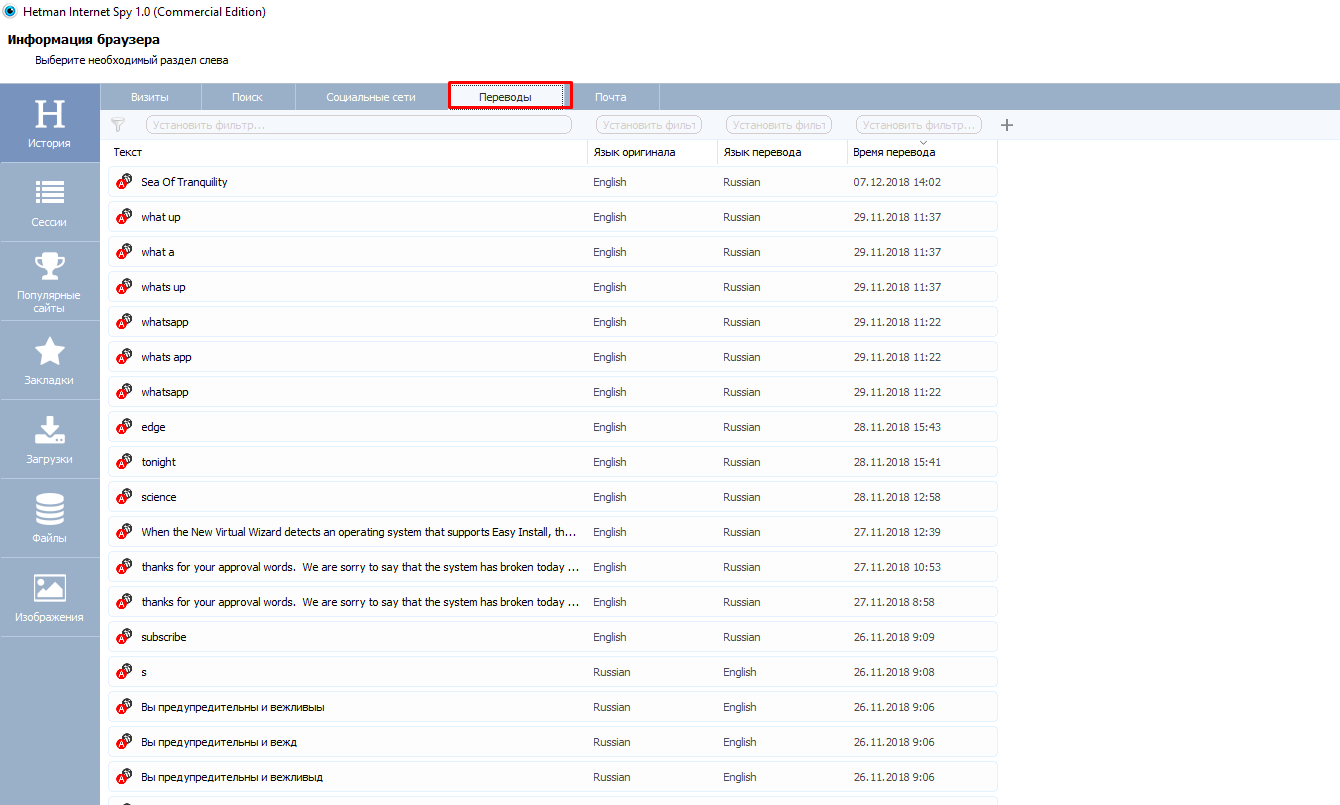

А так же — пользовались ли Вы переводчиками поисковых систем если да, что вы переводили и на какой язык:

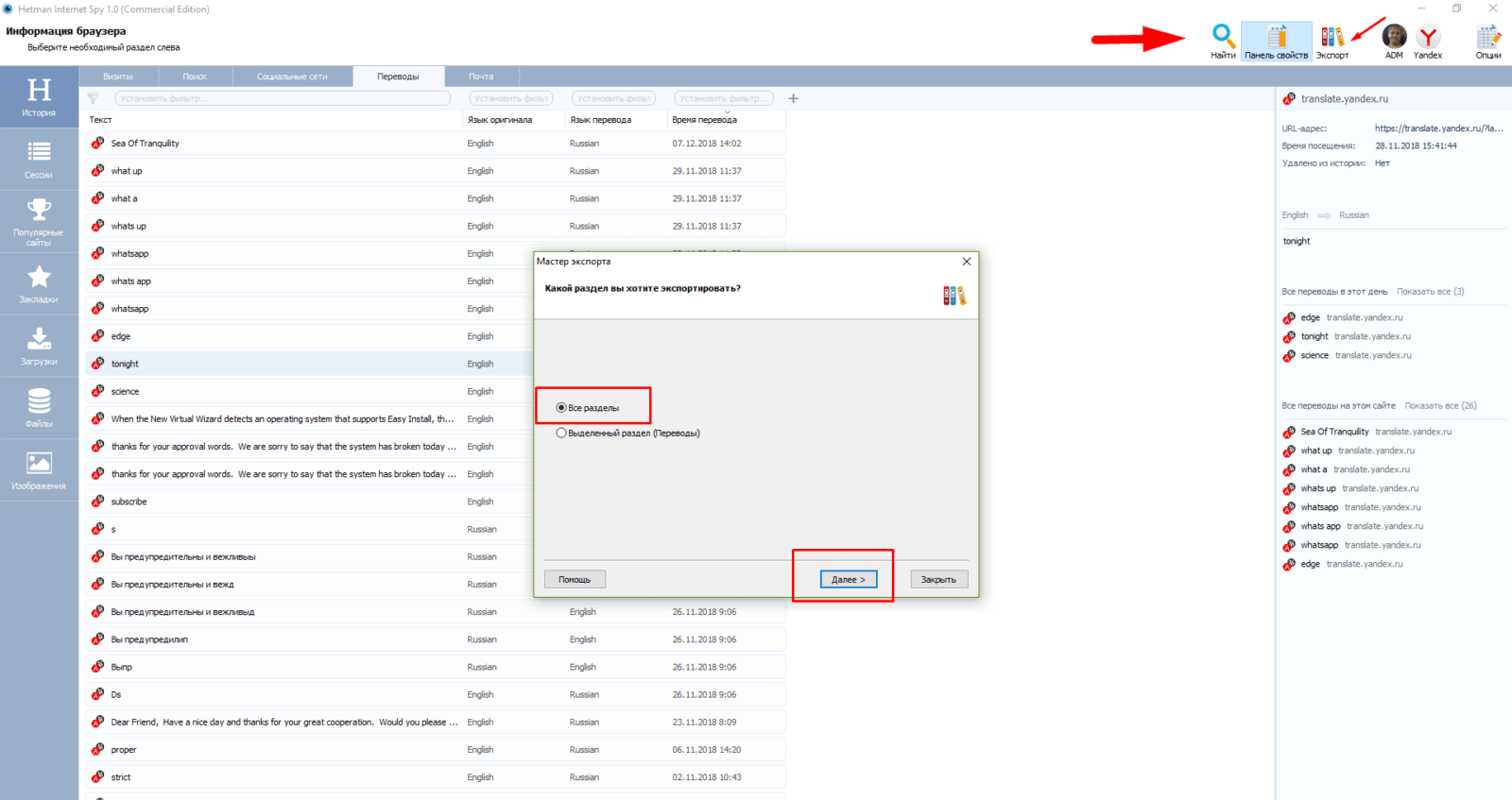

Информация о том, какую почту Вы просматривали в браузере так же будет извлечена. Пока не сами письма, но информация о них. Internet Spy умеет всю полученную информацию экспортировать в отчет, чтобы было удобно анализировать — что, где, когда:

Можно сохранить отчет в формате Excel, PDF или HTML и анализировать полученную информацию.

Как восстанавливать кэш браузера Яндекс, Google Chrom, FireFox с паролями?

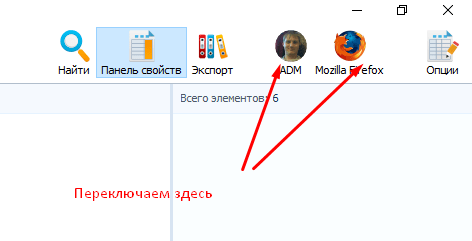

Если Вы внимательно смотрели предыдущие скриншоты, Вы могли обратить внимание, что на них не видна информация по паролям браузера. Здесь все просто — давно отвык сохранять их там. Многие пользователи для удобства «запоминают» их в браузере. Но, сейчас покажу, почему это не всегда следует делать. Не перезапуская программу переключаемся на анализ другого браузера (или учетную запись компьютера), например Mozilla:

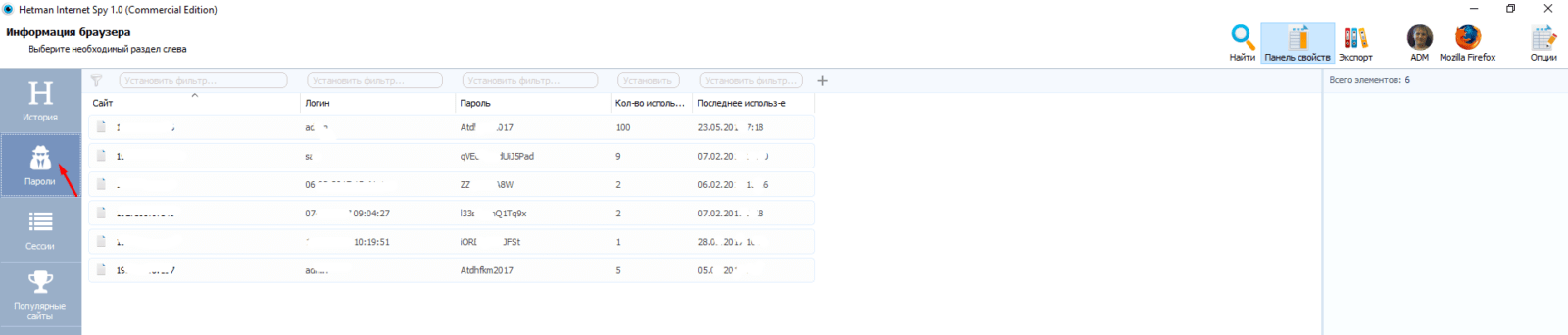

Намеренно включил «запоминать пароли» в формах и вот что получаем после анализа:

Появился раздел: «пароли» и сохранив его в отчет мы получим список логинов и паролей пользователя на все ресурсы, которые он открывал через данный браузер. Наиболее достоверной и полной информация будет, если пользователь не очищал кэш. Анализу поддается любой сайт (Твиттер, Фейсбук, Инстаграм) где пользователь вводит логин и пароль.

Для того чтобы ваш интернет-обозреватель не смог дать такой подробной информации кому бы ты ни было нужно настроить его таким образом, чтобы он не запоминал историю и не хранил пароли.

Как восстановить фото из кэша Яндекс браузера и других

С помощью Internet Spy мы можем восстановить системные файлы из кэша и вернуть фотографии. Видеофайлы этот инструмент не восстановит, тут подойдут программы которые мы уже рассматривали в предыдущих статьях.

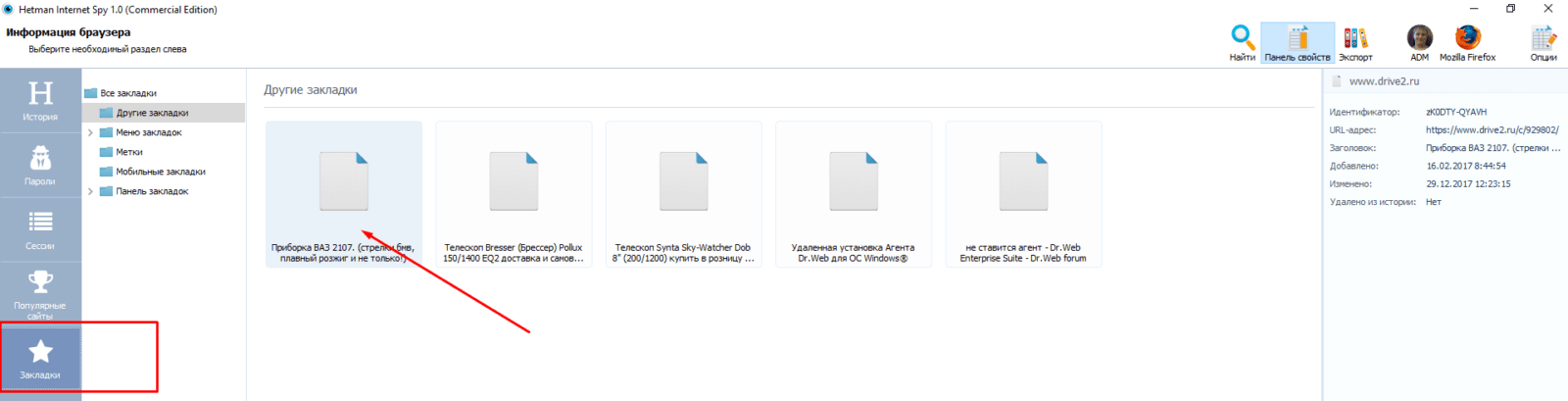

Таким образом, Internet Spy «видит» изображения, закладки и файлы куки. А на найденную закладку (или «популярный сайт») достаточно просто клацнуть и Вы туда попадете. Можно по новый внести его в «закладки» и таким образом закладку восстановить.

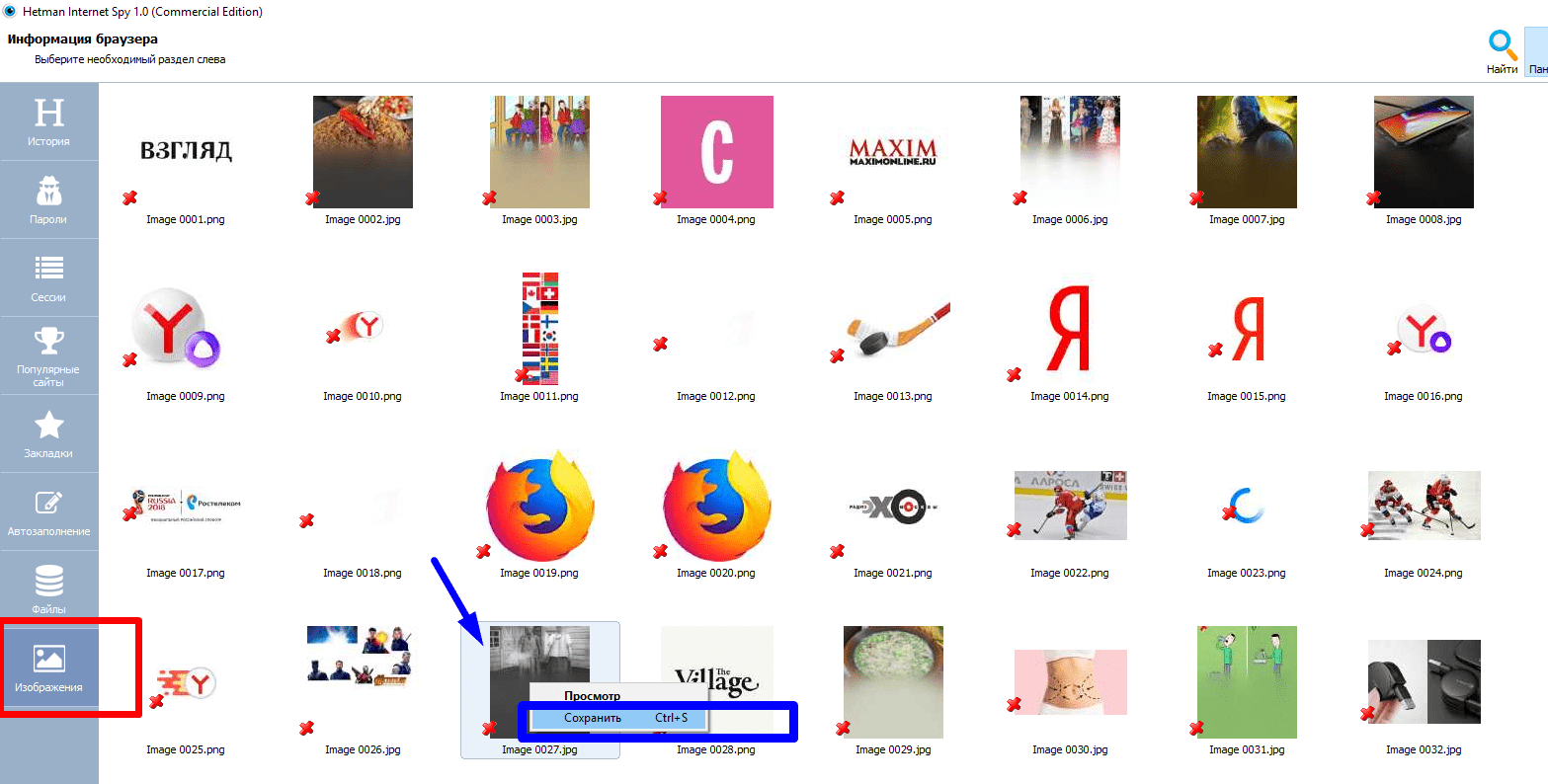

Что касается просмотренных изображений то удаленный объект будет помечен крестиком. А чтобы его восстановить, нужно кликнуть на нем правой кнопкой мыши:

После чего можно его сохранить, но не на тот раздел диска, с которого восстанавливайте, — это чтобы оставшаяся информация не была затерта сохраняемым файлом. Эту же операцию можно делать с файлами куки.

Какой можно сделать вывод друзья? Интернет-шпион поможет Вам не только восстановить файлы, но и пароли и логины от Ваших сайтов. Или получать исчерпывающую информацию, чем был занят Ваш ребенок пока Вас не было.

Автор публикации

Не для кого не секрет, что в наше время личная информация с каждым днём всё больше приобретает статус общественного достояния! Иногда и нам простым пользователям требуется узнать ту или иную информацию. Обычно это личные переписки или пароли доступа…

Доступ к личной информации

Данный материал познакомит вас с интересной возможностью получения данных другого пользователя. Единственным условием для осуществления просмотра, является прямой доступ к компьютеру объекта!

Благодаря такой программе как Puntoswitcher, мы сможем практически легально увидеть всю вводимую информацию с клавиатуры пользователя. О этой программе мы уже упоминали в прошлой статье о автоматическом переключении раскладки клавиатуры.